概述

BrutDroid 是用于 Android 模拟器测试的终极自动化工具包,专为红队成员、渗透测试人员和应用安全爱好者打造。借助时尚、多彩的 CLI,它简化了复杂的任务,例如生根模拟器、设置 Frida 以进行旁路、安装 Burp 证书等,从而节省您数小时的手动设置时间。无论您是破解应用程序还是测试防御,BrutDroid 都是您的首选武器。

🔥 为什么选择 BrutDroid?

- 使用一个命令自动执行繁琐的仿真器设置。

- 集成了 Frida、Magisk 和 rootAVD 等强大工具。

- 专为 Windows 设计,带有 Android Studio 模拟器。

- 引人注目的 UI,让渗透测试变得有趣。

✨ 主要特点

- 🛡️ 环境验证:确保 Python、ADB 和系统就绪。

- 🌱 一键生根:使用 Magisk 和 rootAVD 自动修补模拟器。

- ⚡ Frida Powerhouse:轻松运行 SSL 固定和根检测旁路。

- 🔒 Burp 集成:通过 Magisk 模块安装系统信任的证书。

- 🎨 充满活力的 CLI:大胆的色彩和 ASCII 艺术,营造出黑客氛围。

- 🪟 Windows 优化:Windows 终端的无缝体验。

🛠️ 要求

在深入研究之前,请确保您已:

- 🐍 Python 3.9+(已添加到系统 PATH)

- 📱 ADB(Android SDK 平台工具,已添加到 PATH)

- 🖥️ Android Studio(用于仿真器管理)

- 🌐 Burp Suite(用于证书设置)

- 🌍 互联网连接(用于下载 Magisk、Frida 等)

⚡ 安装

在几分钟内启动并运行 BrutDroid:

1. 克隆存储库:

git clone https://github.com/Brut-Security/BrutDroid.git cd BrutDroid

2. 安装依赖项:

pip install -r requirements.txt

3. 运行 BrutDroid:

python BrutDroid.py

🧭 用法

启动 BrutDroid 并导航直观的菜单:

python BrutDroid.py

主菜单选项

- 创建虚拟设备:设置模拟器(API 31、x86_64/arm64)。

- Root Emulator:使用 Magisk 和 rootAVD 自动 root。

- 安装工具:Deploy 、 、 等。

frida-toolsobjectionreflutter

- 安装工具:Deploy 、 、 等。

- 配置模拟器:安装 Frida 服务器、Burp 证书等。

- Frida 工具:运行 SSL/root 绕过或启动 Frida 服务器。

- 退出:关闭 BrutDroid。

示例:对仿真器进行 root 权限

→ Main Menu

2. Root Emulator

→ Fetching latest Magisk version...

→ Downloading Magisk v30.0...

→ Installing Magisk...

→ Enter the system image path (e.g., system-images\android-31\google_apis\x86_64\ramdisk.img)

示例:运行 Frida 旁路

→ Frida Tools

2. Bypass SSL Pinning

→ Enter package name: com.example.app

→ Executing bypass...

✔ Bypass executed.

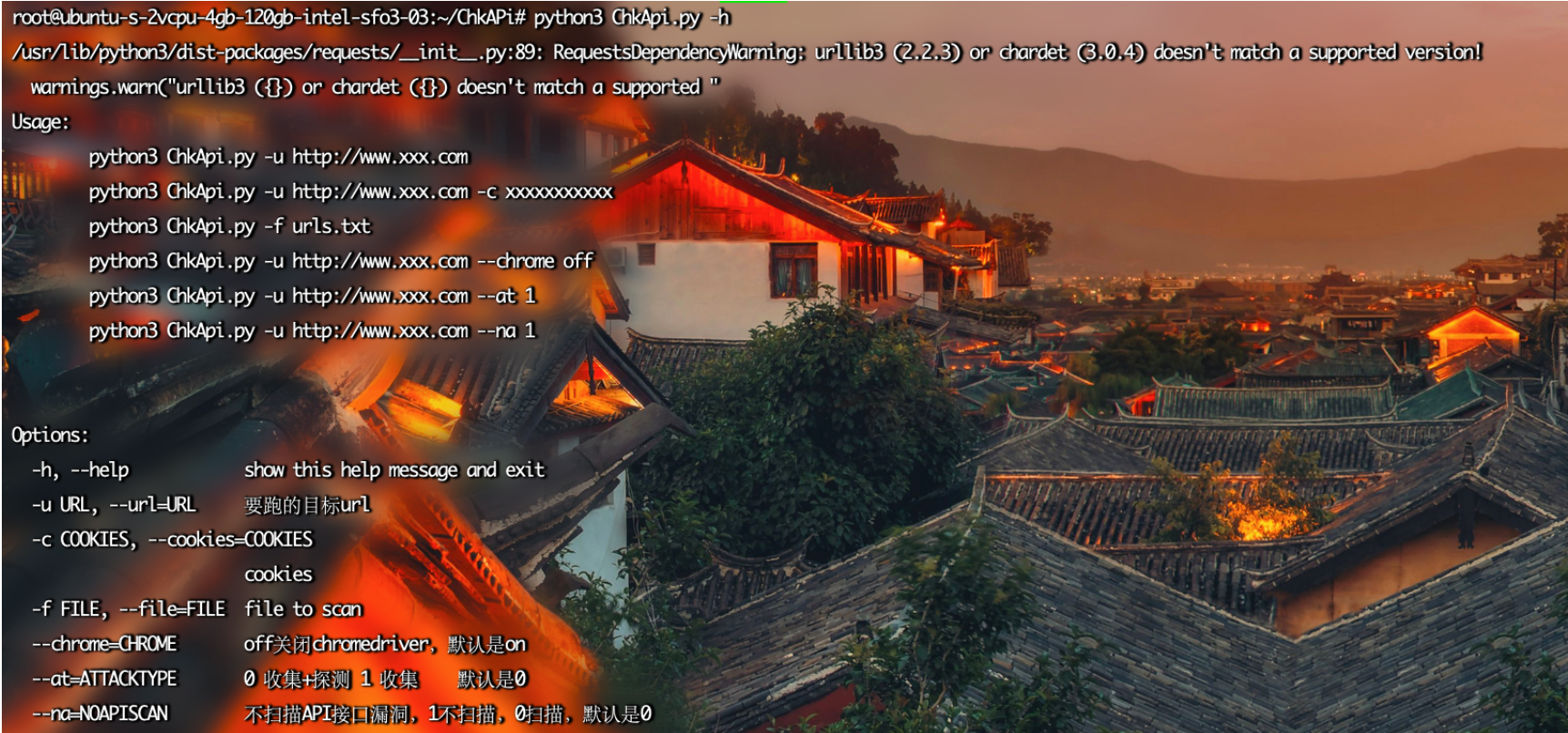

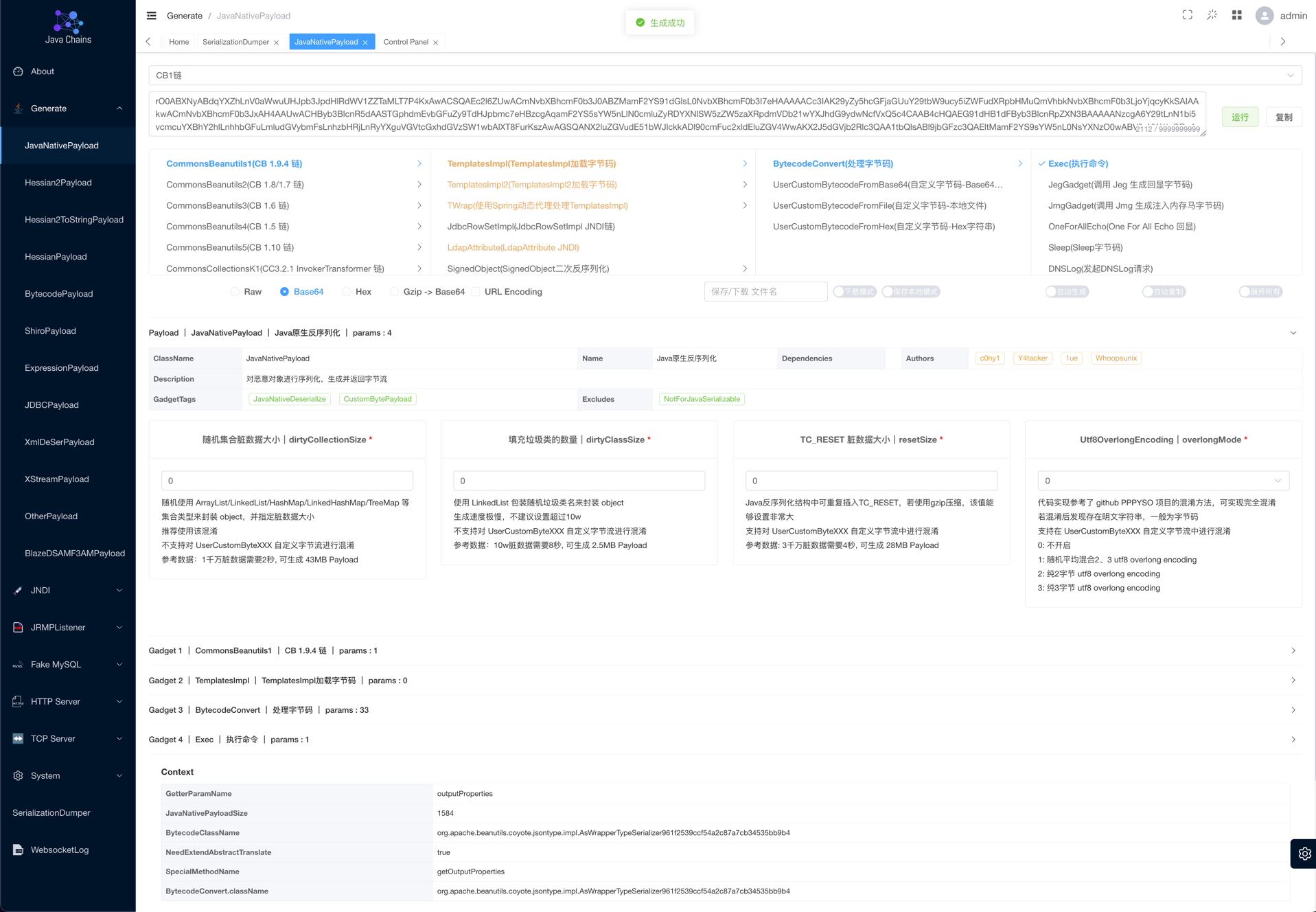

📸 屏幕截图

BrutDroid 充满活力的 CLI 正在运行。

📺 完整演练 – BrutDroid 工具包

🙏 学分

BrutDroid 站在巨人的肩膀上:

👨 💻 开发者: Brut Security

📜 许可证

🔐 仅用于

教育用途 BrutDroid 仅获得学术和研究目的的许可。您对其使用负责。有关详细信息,请参阅 LICENSE 。

聪明地破解。用力打破。保持Brut。

工具下载链接:

© 版权声明

文章版权归作者所有,转载请标明出处。

THE END

暂无评论内容