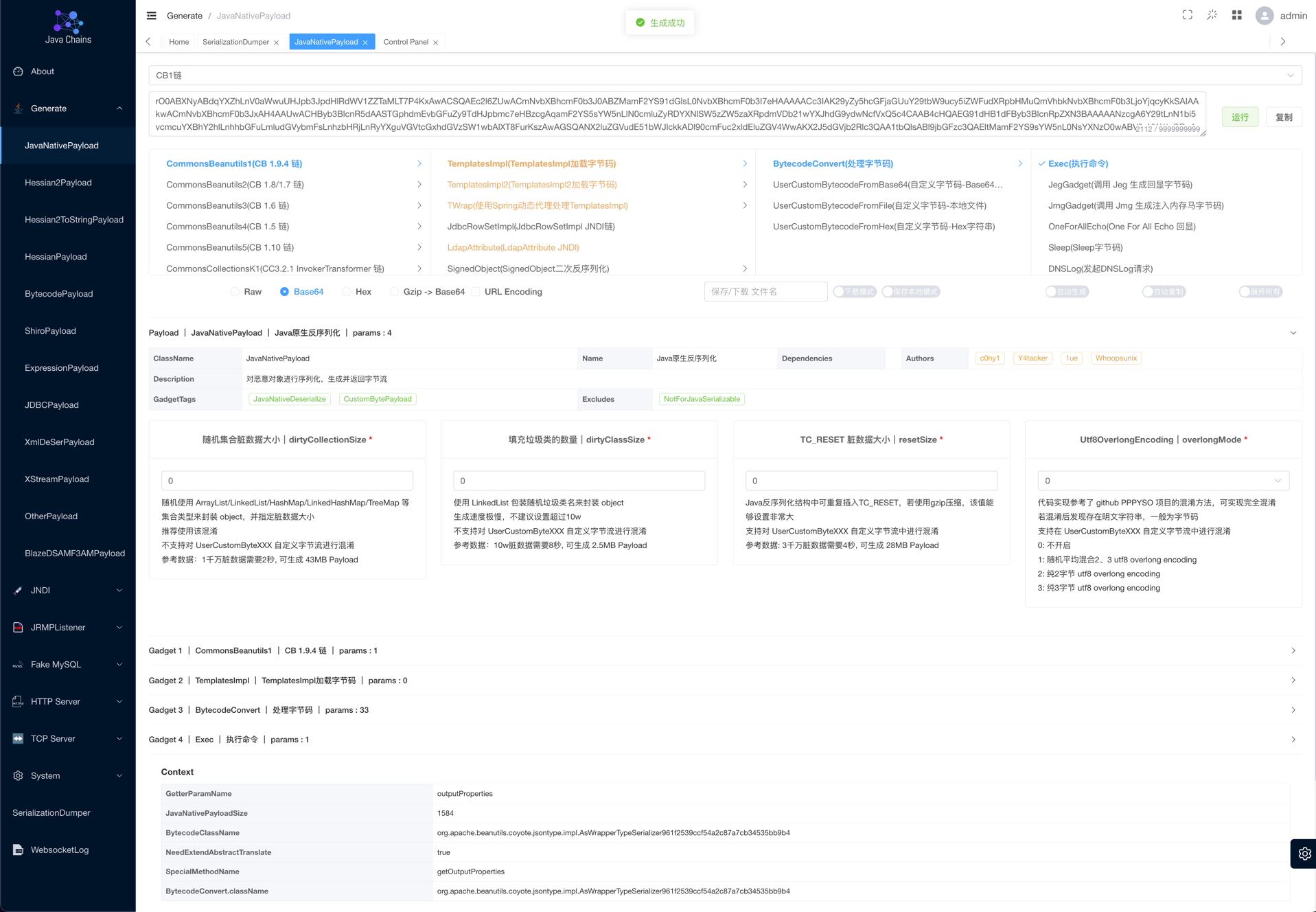

Web 版 Java Payload 生成与利用工具,提供 Java 反序列化、Hessian 1/2 反序列化等Payload生成,以及 JNDI、Fake Mysql、JRMPListener 等利用|The web version of Java Payload generation and utilization tool provides Payload generation such as Java deserialization and Hessian 1/2 deserialization, as well as JNDI, Fake Mysql, JRMPListener, etc

https://github.com/Java-Chains/web-chains

介绍

Web-Chains 含有六大模块:

Generate: 生成模块Java反序列化原生Payload生成

Hessian1/2反序列化Payload生成

Hessian1支持生成HessianServlet格式反序列化数据

Shiro数据生成(自定义KEY使用GCM混淆字符等)

AMF3数据生成(基于原生数据多种进阶组合)

XStream数据生成(基于原生数据多种进阶组合)

BCEL字节码生成(直接执行命令,内存马生成,回显生成,探测字节码,读写文件)

Class字节码生成(直接执行命令,内存马生成,回显生成,探测字节码,读写文件)

- 多种数据库 JDBC Payload 生成(

Derby|H2|PostgreSql|Sqlite)

- 多种数据库 JDBC Payload 生成(

SnakeYAML/SpringBeanXML/Velocity/OGNL/MVEL/SPEL/JS/GROOVY

- Java反序列化、Hessian反序列化支持以下混淆方式:

- 随机集合混淆

- 垃圾类插入

- 去除字节码符号信息

TC_RESET填充,仅适用于Java反序列化

UTF-8 Overlong Encoding混淆

- Java反序列化、Hessian反序列化支持以下混淆方式:

- 一些高级选项:

- 自定义类名/定义字节码版本,支持使用 Class-Obf 进行字节码混淆

- 选择

Commons Beanutils链的多种comparator类型

- 选择

- 支持生成

TemplatesImpl格式

- 支持生成

- 支持生成

SnakeYaml Jar格式

- 支持生成

- 支持生成

Fastjson Groovy格式

- 支持生成

- 支持生成

JavaWrapper格式

- 支持生成

- 支持生成

charsets.jar格式

- 支持生成

- 支持增强魔改版

JMG/JEG格式 (java echo generator, java memshell generator)

- 支持增强魔改版

- 一些高级选项:

- JNDI: JNDI 注入利用模块

JndiBasicPayload: LDAP 远程加载字节码

JndiDeserializationPayload: LDAP 中基于 javaSerializedData 字段实现的反序列化

JndiResourceRefPayload: LDAP 基于 BeanFactory 的 Tomcat EL、Groovy等利用

JndiReferencePayload: LDAP 基于其他 ObjectFactory 的Reference利用,例如各种DataSource JDBC利用

JndiRMIDeserializePayload: LDAP 高版本 JDK 绕过之RMI反序列化

JndiRefBypassPayload: LDAP 高版本 JDK 绕过之ReferenceBypass

JndiShowHandPayload: JNDI梭哈链,一键测试常规利用链,提高测试效率

- JNDI: JNDI 注入利用模块

Fake MySQLFakeMysqlPayload: 经典 MySQL JDBC 反序列化利用姿势

FakeMysqlShowHandPayload: FakeMySQL梭哈链,一键测试常规反序列化链,提高测试效率

JRMPListener- 可配合 JRMPClient 反序列化链实现RMI低版本的绕过

TCP Server- 一个简易的 TCP Server,可以将生成的Payload文件挂载到TCP端口服务上

- 适用于 Derby 反序列化 RCE 场景,可直接通过tcp端口获取反序列化数据

HTTP Server- 一个简易的HTTP服务器,将生成的Payload文件挂载到HTTP端口服务上

- 适用于 postgresql 远程加载 SpringBeanXML 文件等场景

快速开始

特别注意:我们只对 8011 端口进行了保护,需要登陆后访问,其他端口可能存在被反制的风险,请自行注意

方式一:Docker

你可以通过 docker 一条命令启动 web-chains 项目(这也是推荐做法)

docker run -d \

--name web-chains \

--restart=always \

-p 8011:8011 \

-p 58080:58080 \

-p 50389:50389 \

-p 50388:50388 \

-p 13999:13999 \

-p 3308:3308 \

-p 11527:11527 \

-p 50000:50000 \

javachains/webchains:1.2.3生成功能仅使用 8011 端口即可,其他端口为 exploit 模块使用

请使用以下命令获得随机生成的强密码

docker logs $(docker ps | grep javachains/webchains | awk '{print $1}') | grep -E 'password'输出示例

11-12 06:59:53.301 INFO [main] c.a.c.w.c.SecurityConfig | | password: XSsWerJFGcCjB8FU访问 http://your-ip:8011 即可(使用这里的用户名密码登录)

方式二:Jar包启动

使用 java -jar web-chains-v1.2.3.jar 即可启动

详细使用文档:https://www.yuque.com/shenjingwa-leuvd/wpqdhf/eekyvau9fcblzzt0

© 版权声明

文章版权归作者所有,转载请标明出处。

THE END

- 最新

- 最热

只看作者