免责声明:我方在此声明,对于本公告中提及的RansomHouse勒索软件即服务组织宣称的攻击事件及相关信息,我方并未进行独立的分析和鉴别。所有信息均基于公开来源和第三方报告,仅供参考。

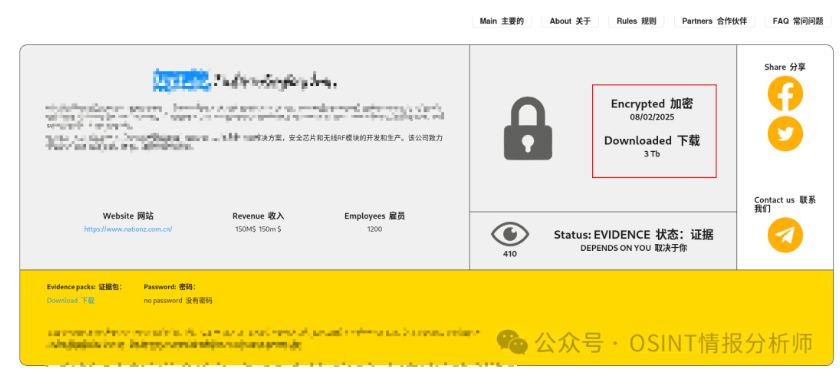

2025年2月26日,我方网络空间威胁线索监测引擎https://www.libaisec.com/tools/osint/

成功捕捉到RansomHouse勒索软件即服务组织在其官方网站上公开宣称,2025年02月08日其对我方某半导体上市企业实施了RaaS攻击。该组织声称已非法获取3TB数据,并在网站上公布了包含该公司疑似机密信息的索引证据文件,以此来证实勒索事件的真实性。随后,该涉事企业网站在2024年2月27日出现了短暂的服务中断,之后恢复了正常运行。

RansomHouse是一个以勒索软件即服务(RaaS)模式运营的组织,自2022年3月起活跃于网络犯罪领域。该组织以数据泄露事件为手段,扮演着“调解人”的角色,声称不直接参与勒索软件的开发或使用。RansomHouse通过网络钓鱼和鱼叉式网络钓鱼电子邮件攻击大型企业和高价值目标,使用第三方框架如Vatet Loader、Metasploit、Cobalt Strike等进行攻击。

该组织主张信息公开,认为企业应对其安全漏洞负责,并在企业拒绝谈判时,通过其官方网站、Telegram频道和社交媒体公开曝光受害企业的数据,以此施加压力。RansomHouse还提供了一个官方Telegram频道,允许受影响的个人在数据被正式发布之前请求删除敏感数据。

RansomHouse的运营方式与传统RaaS组织不同,后者通常涉及恶意软件的开发、部署和勒索操作。而RansomHouse则专注于数据泄露后的谈判和勒索,试图通过“调解”和“责任转移”来合法化其行为,并塑造一种新的行业模式。他们主要通过社交平台如Telegram和Twitter发布声明、公布受害企业信息,并进行谈判。在谈判失败的情况下,RansomHouse会利用其网站和社交媒体渠道曝光泄露的数据,迫使受害公司就范。

截至2023年,RansomHouse仅接受比特币作为赎金支付方式。该组织的运作模式可能鼓励更多黑客组织或个人通过数据泄露和勒索获利,进一步推动勒索软件行业的发展。同时,其公开披露受害者数据的做法可能导致更严重的二次危害,如身份盗窃、金融诈骗和其他恶意利用。

RansomHouse 通过曝光受害企业的数据,对企业施加极大压力,可能导致企业面临声誉损害、法律诉讼和监管处罚。这种模式在勒索软件生态中扮演着重要角色,成为近年来网络勒索攻击的一种新趋势。

当前,我们所面临的网络安全事件仅在圈内人中略知一二,这种信息的不透明性导致了一系列潜在问题:

降低企业的安全意识,助长侥幸心理

由于政策限制,企业遭受网络攻击后往往选择低调处理,甚至支付赎金以掩盖问题,而非积极提升安全防护。这种做法不仅助长了企业的侥幸心理,还导致网络安全投入长期不足,形成恶性循环。

缺乏透明度,导致行业安全状况恶化

网络攻击的隐蔽性使得企业难以从同行的遭遇中吸取教训。攻击信息的不公开削弱了整个行业的网络安全防御能力,而欧美等国家通常要求企业披露重大网络攻击事件,以便行业共同应对。

黑客组织更容易得逞,攻击更加猖獗

企业无法公开披露遭受攻击的信息,使得黑客组织难以受到法律和社会的制裁。企业只能私下处理,无法联合行业和政府共同对抗网络攻击,助长了攻击行为。

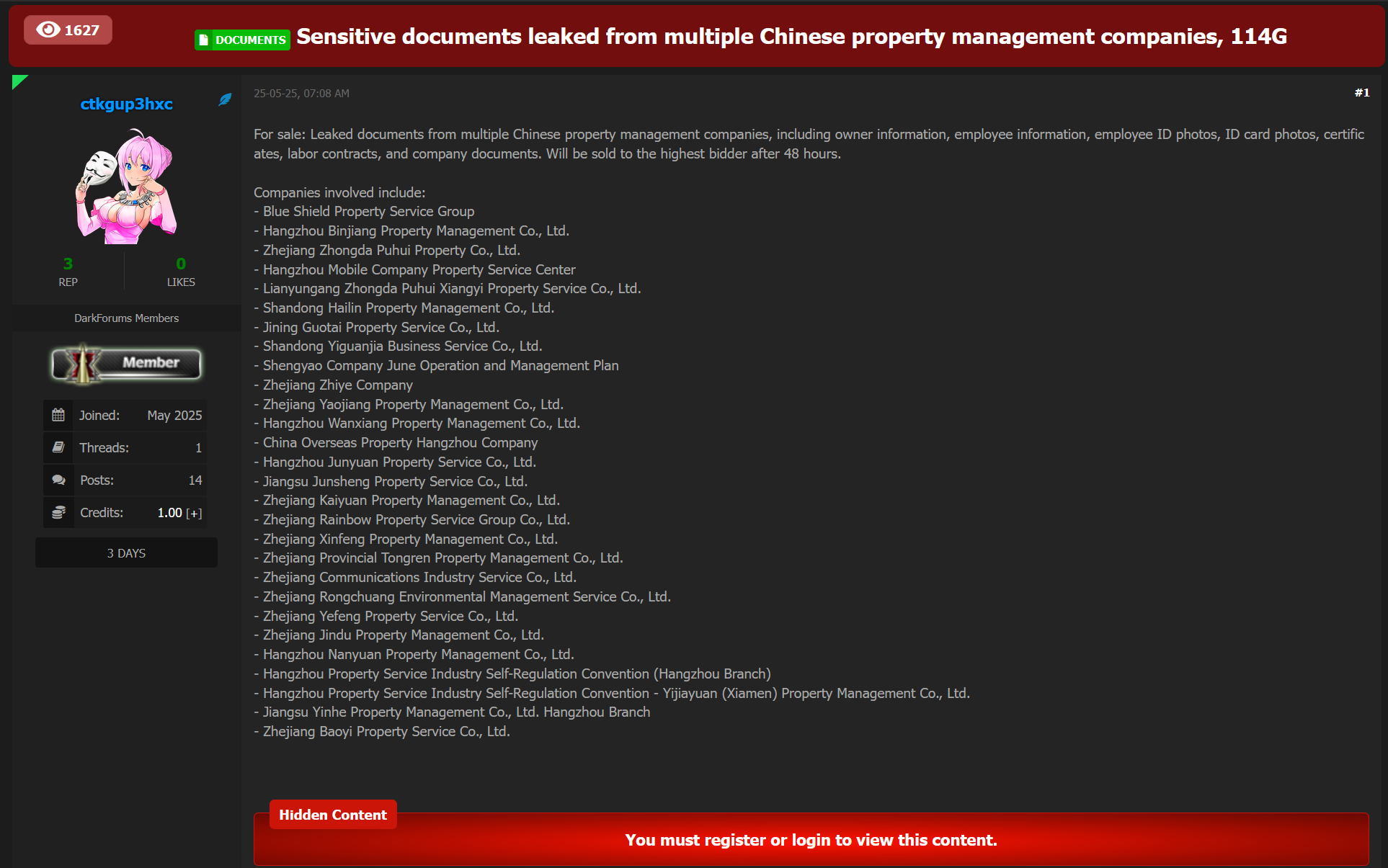

数据泄露带来的社会风险被低估

在信息化时代,数据泄露可能引发国家安全和社会稳定风险。例如,个人信息被窃取后可能用于诈骗、间谍活动或精准攻击。政府不允许披露这些事件,导致公众无法采取适当的自我保护措施。

为应对上述问题,建议采取以下措施:

设立国家级网络安全应急响应和打击机制

政府应建立统一的应急响应机制,提供技术支持、法律援助,并协调相关企业和执法部门共同打击攻击者。同时,加强与国际网络安全组织的合作,提高全球范围内对网络犯罪的追踪能力。

鼓励企业加大网络安全投入,设立安全激励机制

对加强网络安全的企业给予税收优惠,鼓励企业投入更多资源进行网络安全建设。

大力推行网络安全保险制度

促使企业购买网络安全保险,增加企业对安全风险的认知,并推动行业整体安全水平提升。

请注意,以上信息可能存在不准确或误导性内容,我方不对其真实性、完整性或准确性负责。用户应谨慎对待此类信息,并结合自身情况做出合理判断。

- 最新

- 最热

只看作者