前言

上文提到,美国司法部正在努力追回三名朝鲜黑客从一家纽约公司窃取的约100万美元加密货币资产的事件。下文将深度刨析三名朝鲜黑客的背景、攻击手法策略及犯罪前科。

https://mp.weixin.qq.com/s/nDUl-X-FUrafj8epDCrKeg

在美国司法部(DOJ)最近的行动中,三名涉嫌为朝鲜政府效力的IT专家被指控从纽约一家公司窃取超过100万美元的加密货币。这起事件揭示了朝鲜“IT工作者方案”的冰山一角,该方案通过假身份渗透西方公司,生成资金支持国家军事项目。根据提供的材料和相关调查,这三名黑客——Chang Nam Il(化名Bong Chee Shen和Peter Xiao)、Joshua Charles Palmer以及Chris Yu——以远程开发者身份潜入公司,植入漏洞并洗钱。以下是对他们的深度剖析,结合FBI调查、DOJ指控和更广泛的网络安全报告,揭示他们的背景、策略及影响。

Chang Nam Il(Bong Chee Shen / Peter Xiao):多重身份的资深窃贼

Chang Nam Il 是这起事件的核心人物,也是FBI通缉名单上的常客。他于2022年12月以Bong Chee Shen的假身份加入纽约公司,使用伪造的马来西亚身份证通过KYC(Know Your Customer)验证。该身份证被FBI追踪到一家虚拟货币网站,用于注册控制钱包。 作为第一个渗透者,他推荐了另外两人加入,共同开发公司的加密钱包项目。

方法与策略:Chang的攻击高度复杂。他在钱包软件中故意植入漏洞,允许他窃取价值约135万美元的Tether(USDT)代币。随后,他通过多层区块链洗钱方案转移资金,包括跨链转换以混淆追踪,最终在三个月内完成(最后交易于11月)。FBI调查显示,这种洗钱涉及Tornado Cash等混币器,类似于其他朝鲜黑客如Kim Kwang Jin和Jong Pong Ju使用的技术。 此外,三人常声称视频通话中麦克风故障,以避免暴露口音或面部识别问题,导致沟通困难并最终被解雇(2024年5月)。

先前犯罪记录:这并非Chang的首次行动。他的真实姓名出现在FBI于2025年6月30日发布的通缉海报上,与其他三名朝鲜黑客并列。 在亚特兰大一家区块链研发公司,他通过修改两个智能合约转移超过70万美元到自己控制的钱包。 在塞尔维亚一家虚拟货币公司,他以Peter Xiao的身份(同样由预置朝鲜IT工作者推荐)协助窃取并洗钱约20万美元。FBI通过假身份证追踪到这些活动,证实他使用美国基础设施或“笔记本农场”(laptop farms)操作,这些农场是朝鲜在海外设立的远程工作站,用于规避制裁。

影响与动机:Chang的行动凸显朝鲜IT工作者方案的全球性威胁。该方案据估计每年为朝鲜生成数亿美元,用于资助核武器和导弹项目。 他个人涉及的盗窃总额超过200万美元,FBI悬赏500万美元以破坏此类机制。 作为“国家赞助的黑客”,Chang可能隶属于朝鲜情报机构,如Reconnaissance General Bureau(RGB),专注于加密货币盗窃以绕过国际制裁。

Joshua Charles Palmer:身份盗窃的辅助渗透者

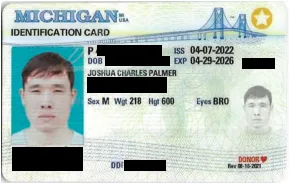

Joshua Charles Palmer 是三人组的第二名成员,由Chang推荐加入纽约公司。他自称来自密歇根州,提供了一张2022年4月7日由密歇根州DMV(车辆管理局)颁发的身份证。该身份证序列号真实,但DMV记录的照片与朝鲜冒充者“毫无相似之处”,表明这是身份盗窃案例:黑客窃取了真实美国人的个人信息,并替换照片以伪装。

方法与策略:Palmer的角色更像是辅助者,与Chang和Yu共同参与开发,但三人集体表现出绩效低下和沟通障碍,如频繁的“麦克风故障”。这可能是故意策略,以最小化暴露风险,同时获取代码访问权限。FBI调查显示,这种伪装是朝鲜IT工作者方案的标准操作:使用VPN模拟美国位置,申请远程职位,并在渗透后植入后门。 在纽约事件中,Palmer未被指控直接植入漏洞,但作为团队成员,他可能协助测试或掩护盗窃。

先前犯罪记录:材料中未提及Palmer的具体先前犯罪,但他的假身份与更广泛的朝鲜方案相关。根据DOJ指控,类似身份如“Sandy Nguyen”被用于渗透全球公司,窃取加密货币。 FBI报告显示,数千名朝鲜IT工作者使用窃取的美国身份,每年生成数亿美元。 Palmer的案例突出身份盗窃的规模:黑客从暗网或数据泄露中获取DMV记录,伪造文档以通过招聘验证。

影响与动机:Palmer代表方案的“低调”分支,专注于渗透而非直接攻击。他的行动加剧了美国公司的招聘风险,DOJ于2025年6月30日宣布多项指控,包括针对使用假身份的朝鲜国民。 动机在于为朝鲜政权筹资,绕过联合国制裁,支持武器开发。

Chris Yu:马来西亚假身份的协作者

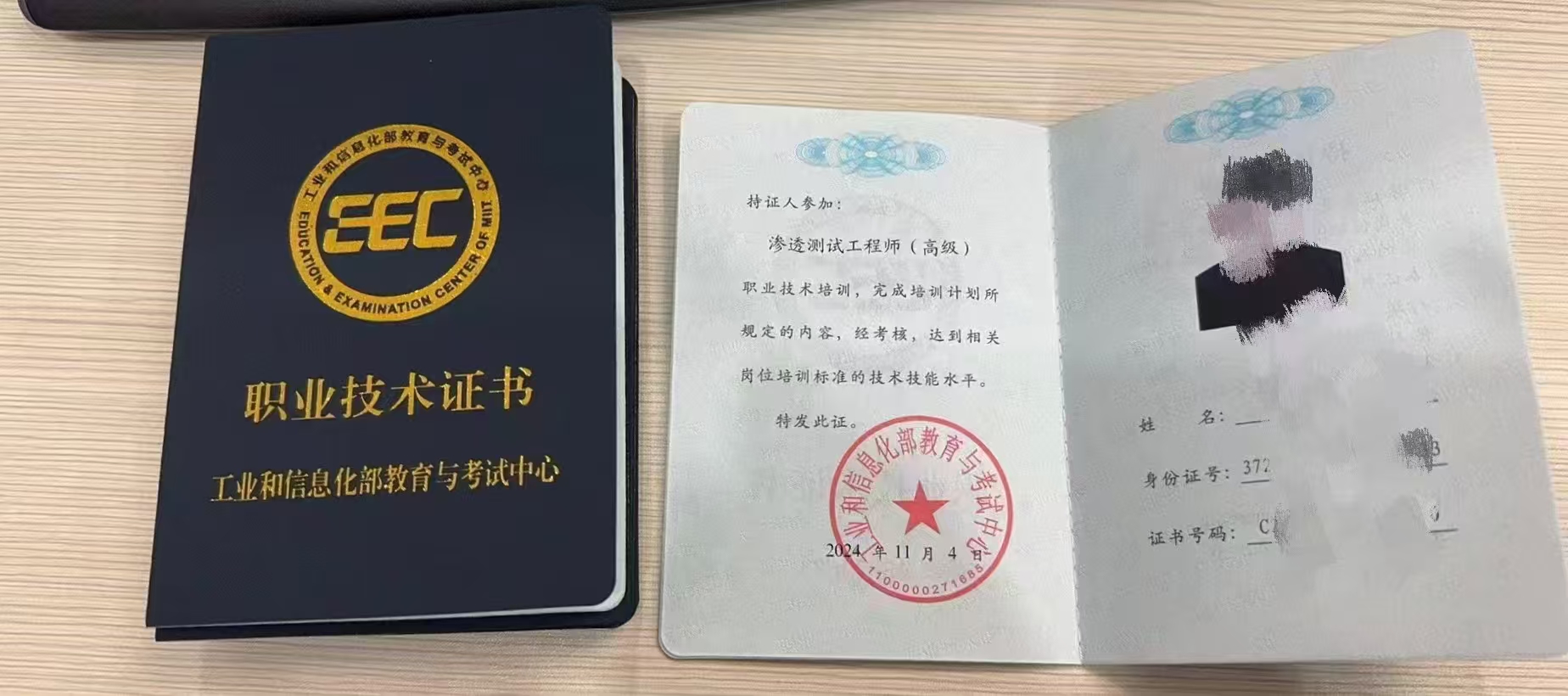

Chris Yu 是三人组的第三名,由Chang推荐,自称马来西亚人(1992年生于吉隆坡)。他提供了一张假马来西亚身份证,据FBI情报,这与多个朝鲜IT工作者关联。 与Palmer类似,Yu的渗透依赖于伪造文档,通过公司验证。

方法与策略:Yu参与了相同的伪装策略:绩效问题、沟通障碍和麦克风故障。这些行为可能是协调的,以避免视频暴露亚洲面部特征或口音。FBI在DOJ没收投诉中指出,Yu的身份与朝鲜IT工作者模式匹配,使用假护照和VPN模拟位置。 在盗窃中,他可能提供支持,如代码审查或转移资金,尽管未被指定为主犯。

先前犯罪记录:与Palmer一样,材料未列出Yu的具体先前案件,但FBI将“Chris Yu”名称链接到朝鲜方案。 类似案例包括使用马来西亚身份渗透亚洲和欧洲公司,窃取加密资产。 DOJ的更广泛指控显示,这种方案涉及数千黑客,使用AI生成假简历和身份。

影响与动机:Yu的案例强调方案的国际化,使用东南亚身份规避检测。整体而言,三人窃取的资金通过混币器洗白,支持朝鲜的网络犯罪生态,据估计2025年上半年加密盗窃超过21亿美元。

整体方案分析

这三名黑客是朝鲜“IT工作者方案”的典型代表,该方案涉及假身份远程就业、代码漏洞植入和加密洗钱。 FBI于2025年4月17日获得搜查令,7月17日扣押资金(1008902.606307 USDT,价值约100.8万美元),DOJ现寻求返还受害公司。 方案的规模巨大:数千黑客每年窃取数亿美元,支持核项目。 美国奖励计划提供1500万美元悬赏以破坏它。

这些黑客的行动凸显招聘漏洞:公司需加强身份验证、AI检测和背景检查。未来,类似威胁可能升级,使用更先进的AI伪装。随着调查推进,这起事件或推动国际合作,打击朝鲜的网络经济战。

- 最新

- 最热

只看作者