事件概述

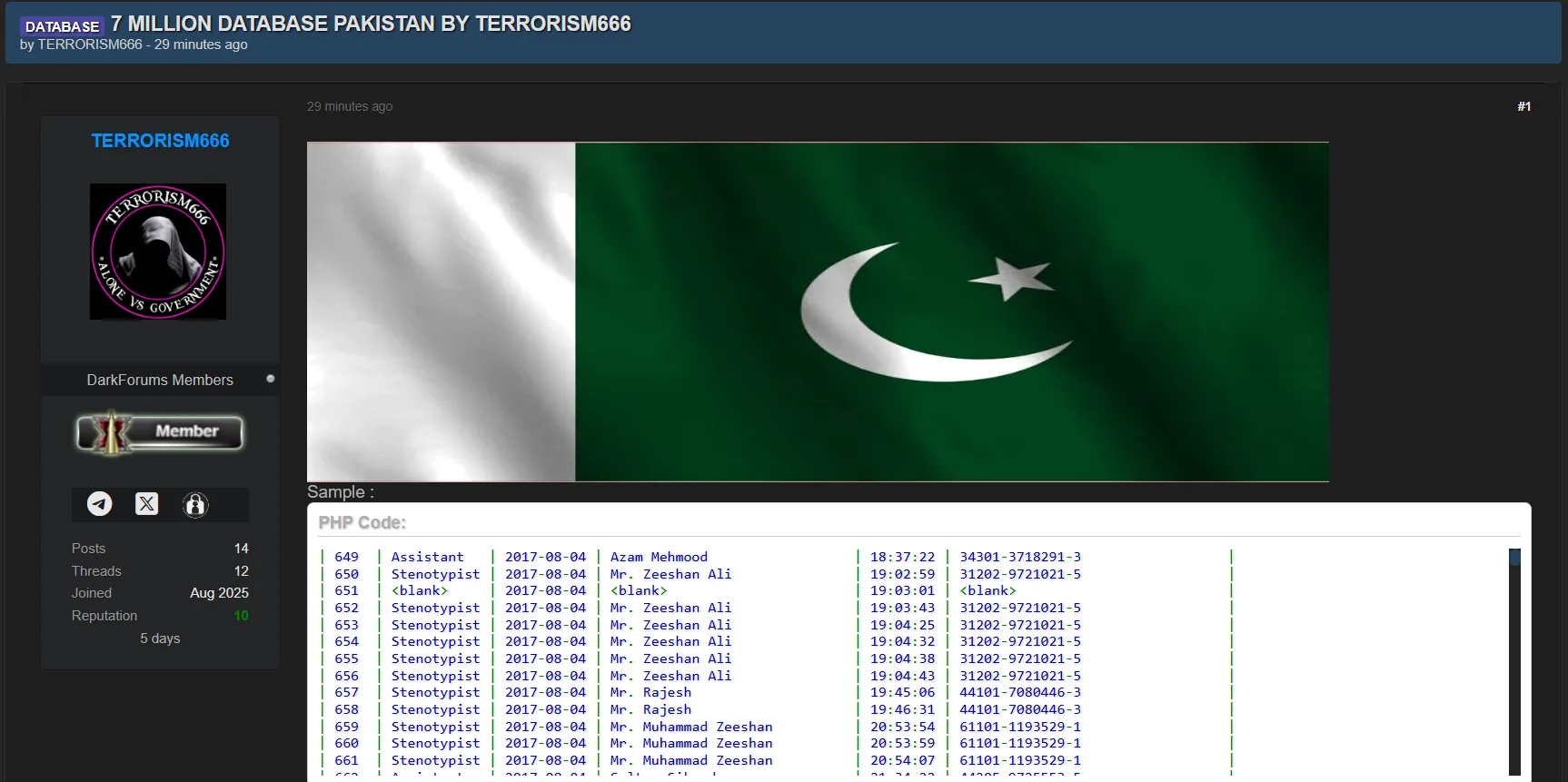

在网络的阴暗角落,数据泄露不断侵蚀个人隐私和国家安全,黑客们日益将目标对准庞大的个人信息数据库。2025年8月26日暗网威胁情报系统监测发现,暗网论坛DarkForums.st上一个标题为“7 MILLION DATABASE PAKISTAN BY TERRORISM666”的帖子引发了广泛关注。该帖子于2025年8月26日发布,声称泄露了来自巴基斯坦的700万条记录,包含姓名、国家身份证号码(CNIC)、职位和时间戳等敏感信息。这起事件不仅暴露了巴基斯坦数据基础设施的脆弱性,还将幕后黑客TERRORISM666推到了聚光灯下。

泄露内容分析

2025年8月26日暗网威胁情报系统监测发现由用户TERRORISM666发布,包含一个以PHP代码片段形式展示的样本数据集。记录涵盖2017年8月4日至8月11日,疑似来自政府或与就业相关的系统,可能与巴基斯坦的公务员招聘或考试报名有关。

样本数据的主要内容包括:

- 序列ID:从649到880,表明这只是庞大数据集的一小部分。

- 职位:包括“助理(Assistant)”、“速记员(Stenotypist)”、“低级文员(LDC)”、“高级文员(UDC)”以及“空白”或“选择一项(Select One)”,暗示数据来自申请或注册表。

- 姓名:如“Azam Mehmood”、“Mr. Zeeshan Ali”和“Muhammad Arsalan”等全名,许多带有“Mr.”或“Hafiz”等前缀。

- 时间戳:精确的日期和时间(如“2017-08-04 | 18:37:22”),可能表示表单提交时间。

- CNIC号码:巴基斯坦的国家身份证号码,相当于美国的社保号码,极为敏感。例如“34301-3718291-3”和“61101-1193529-1”。这些号码可用于银行、投票和政府服务验证。

- 空白字段:部分记录标记为“”,可能是被删除或不完整的记录,但整体结构指向一个泄露的申请者数据库。

样本

| 649 | Assistant | 2017-08-04 | Azam Mehmood | 18:37:22 | 34301-3718291-3 |

| 650 | Stenotypist | 2017-08-04 | Mr. Zeeshan Ali | 19:02:59 | 31202-9721021-5 |

| 651 | <blank> | 2017-08-04 | <blank> | 19:03:01 | <blank> |

| 652 | Stenotypist | 2017-08-04 | Mr. Zeeshan Ali | 19:03:43 | 31202-9721021-5 |

| 653 | Stenotypist | 2017-08-04 | Mr. Zeeshan Ali | 19:04:25 | 31202-9721021-5 |

| 654 | Stenotypist | 2017-08-04 | Mr. Zeeshan Ali | 19:04:32 | 31202-9721021-5 |

| 655 | Stenotypist | 2017-08-04 | Mr. Zeeshan Ali | 19:04:38 | 31202-9721021-5 |

| 656 | Stenotypist | 2017-08-04 | Mr. Zeeshan Ali | 19:04:43 | 31202-9721021-5 |

| 657 | Stenotypist | 2017-08-04 | Mr. Rajesh | 19:45:06 | 44101-7080446-3 | 帖子还提到一张图片(“p_3524adz0n0.jpeg”),可能是完整数据集的截图或验证图像。黑客声称完整的700万条记录包括电子邮件、电话号码、地址等更多信息,远超样本范围。如果属实,这可能来自巴基斯坦联邦公共服务委员会(FPSC)或类似机构的数据库,鉴于职位和日期与历史招聘活动相符。

泄露规模令人震惊:700万条记录约占巴基斯坦人口(2025年估计为2.4亿)的3%。暴露的CNIC号码可能导致大规模身份盗窃、欺诈性贷款甚至选举操纵。在一个已经面临网络安全挑战(例如邻国对手的国家级攻击)的国家,这起泄露加剧了定向钓鱼、勒索或间谍活动的风险。

对个人和国家安全的潜在影响

对受影响的个人而言,后果立即且严重。CNIC号码是巴基斯坦人生活的关键入口,用于从手机卡注册到房产交易。黑客可能:

- 实施金融欺诈:利用CNIC号码、姓名和日期开设虚假银行账户或申请贷款。

- 促进网络犯罪:利用时间戳和职位信息进行社会工程攻击,冒充政府官员。

- 启用身份盗窃:即使数据中存在空白字段,部分信息也可与其他泄露数据交叉比对,构建完整身份档案。

在国家层面,这起泄露凸显了巴基斯坦在数据保护方面的脆弱性。近期报道显示,巴基斯坦黑客曾针对印度基础设施,但此次事件反过来暴露了内部弱点。如果数据来自政府门户网站,可能削弱公众对国家数据库和注册管理局(NADRA)等数字服务的信任。全球趋势表明,数据泄露每年给经济造成数万亿美元损失,巴基斯坦的数字经济(如“数字巴基斯坦”计划)现面临勒索软件或国家支持的利用风险。

TERRORISM666是谁?

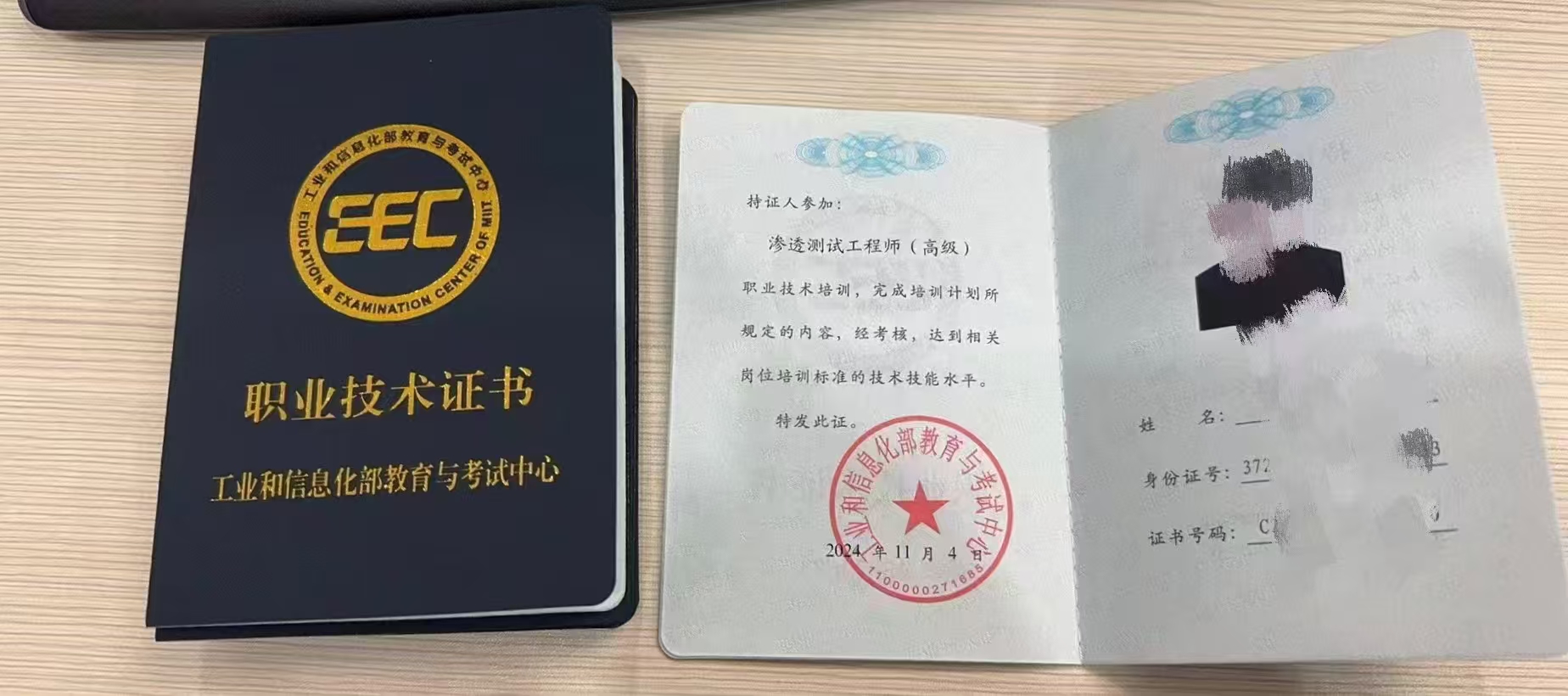

TERRORISM666以挑衅姿态出现在网络地下世界,展现出高调数据泄露的模式。根据网络活动交叉分析,这似乎是一个独立操作者或小型团体,与巴基斯坦军方或外国对手支持的主要黑客组织无关。

- 网络形象与活动:在X平台(原Twitter)上,用户名@TERRORISM695136(显示名称为TERRORISM666)的账户简介为“Alone vs government”,暗示其为单打独斗、针对政府机构的黑客。

2025年8月的近期帖子宣称泄露:

- 700万条巴基斯坦记录(与论坛帖子一致),包括电子邮件、电话、姓名和地址。

- 1000万条巴基斯坦公民记录(“更正”帖子,可能夸大声明)。

- 印度尼西亚(如Ogan Komering Ilir县)、瑞士(如Samariter Munsingen)及“GF COLLEGE UNIVERSITY”等数据库。

- 其他泄露,如“embryo hotel”和“ncbms”数据库,涉及酒店、教育和政府等多个领域。 这些帖子常附带图片作为证据,显示出规律性:快速发布泄露声明,无勒索要求,注重曝光。该账户无关注者,互动极少,符合黑客为规避追踪使用的临时账户特征。

- 动机与策略:用户名“TERRORISM666”带有极端或无政府主义色彩,“666”象征反叛(《圣经》中“野兽数字”)。简介“Alone vs government”指向反权威动机,可能源于个人不满或对国家监控的意识形态反对。与以盈利为目的的团伙(如LockBit勒索软件)不同,TERRORISM666似乎专注于制造混乱和吸引关注,公开泄露数据而非在暗网市场出售。 策略显示中等复杂性:论坛帖子以简单PHP代码展示样本,X帖子直接上传图片。这可能暗示利用SQL注入或内部访问漏洞攻击易受攻击的数据库。然而,目标范围广泛(涵盖巴基斯坦、印尼和欧洲)表明是机会性扫描未配置安全的服务器,而非针对性行动。

- 历史背景与比较:未发现与知名黑客团体(如针对印度的巴基斯坦“IOK Hacker”或全球威胁APT29)的直接关联。TERRORISM666更像过去独立泄露者,如2024年“史上最大泄露”(260亿记录)或RockYou2024(100亿密码)。一个无关的旧X账户(@terrorism666)属于泰国金属音乐制作人,与网络犯罪无关。 可能的关联?暗网监控显示,TERRORISM666在Darkweb_vc等泄露追踪渠道被提及,标签为“#DarkWeb #database #leak #databreach”。这表明他们是DarkForums.st等论坛上分享数据的松散网络的一部分,但独立行动。

- 风险评估:作为“独狼”,TERRORISM666构成不可预测的威胁——结构化程度低于黑客团体,但更难追踪。其近期活动(2025年8月多篇帖子)表明行动升级,可能利用信息窃取恶意软件。若不加阻止,可能激励模仿者或私下出售数据,尽管公开泄露。

建议及结论

此泄露事件符合2025年的严峻趋势:信息窃取恶意软件导致超160亿凭据暴露,巴基斯坦因地区紧张局势频被针对。政府需优先考虑数据加密、定期审计和国际合作以应对此类威胁。

对个人:

- 使用HaveIBeenPwned等工具检查是否暴露。

- 使用独特密码并启用多因素认证。

- 监控与CNIC相关的账户,警惕可疑活动。

对组织:

- 使用防火墙和访问控制保护数据库。

- 对员工进行钓鱼培训,监控第三方供应商。

TERRORISM666的行动提醒我们,在数字时代,一个人即可对数百万人造成破坏。随着调查展开,这起泄露可能推动巴基斯坦及全球更强有力的网络安全改革,将危机转化为变革的契机。

情报来源

https://darkforums.st/Thread-DATABASE-7-MILLION-DATABASE-PAKISTAN-BY-TERRORISM666

情报来源

由暗网深网威胁情报系统实时监测发现。

监测内容

- 数据泄露事件

- 勒索软件事件

- DDoS攻击事件

- 恶意软件事件

- 访问权限售卖

- 网页篡改事件

- 日志泄露事件

- 网络钓鱼事件

- 漏洞情报监控

- …

暂无评论内容