🎯 一句话速览

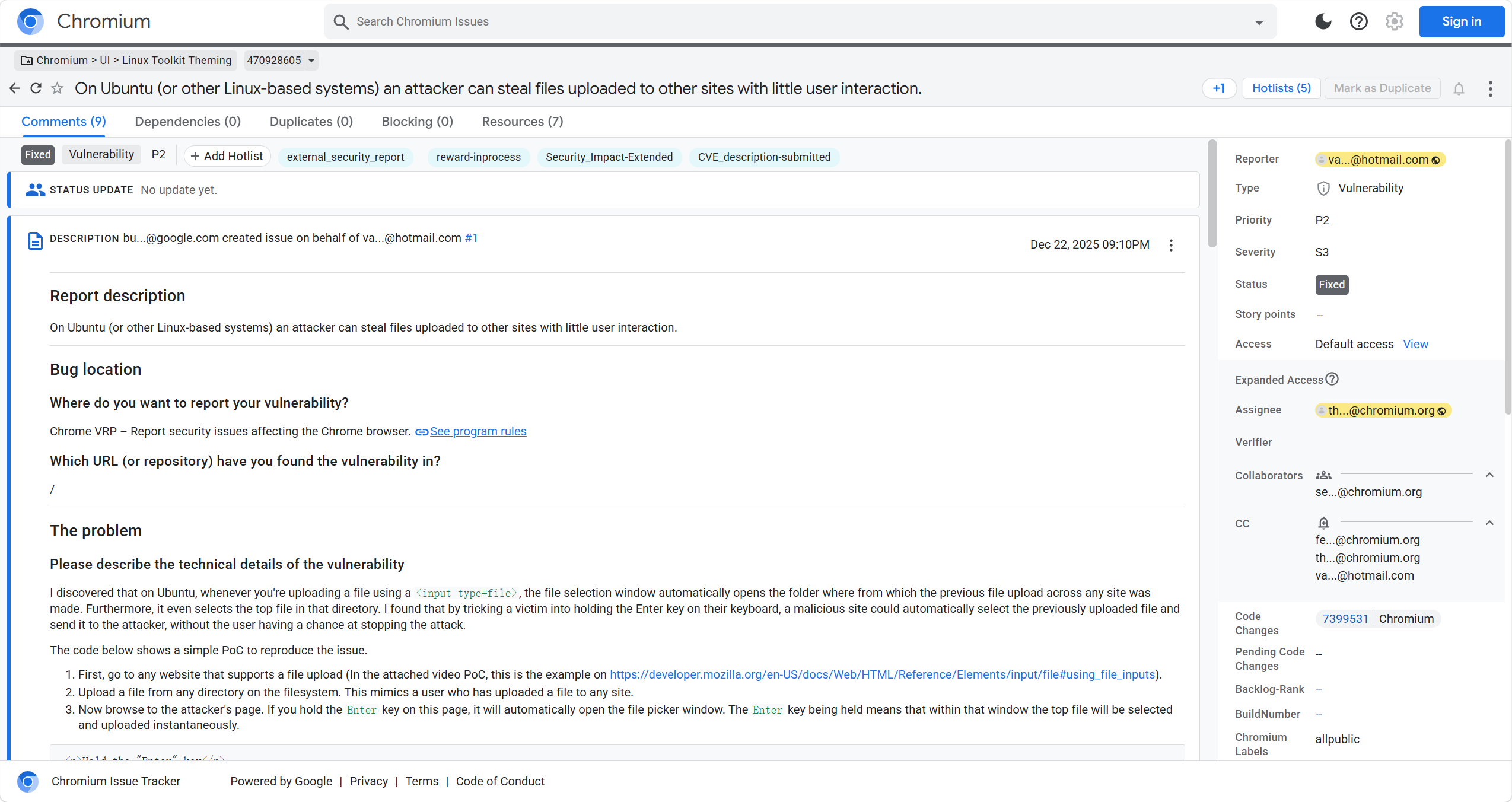

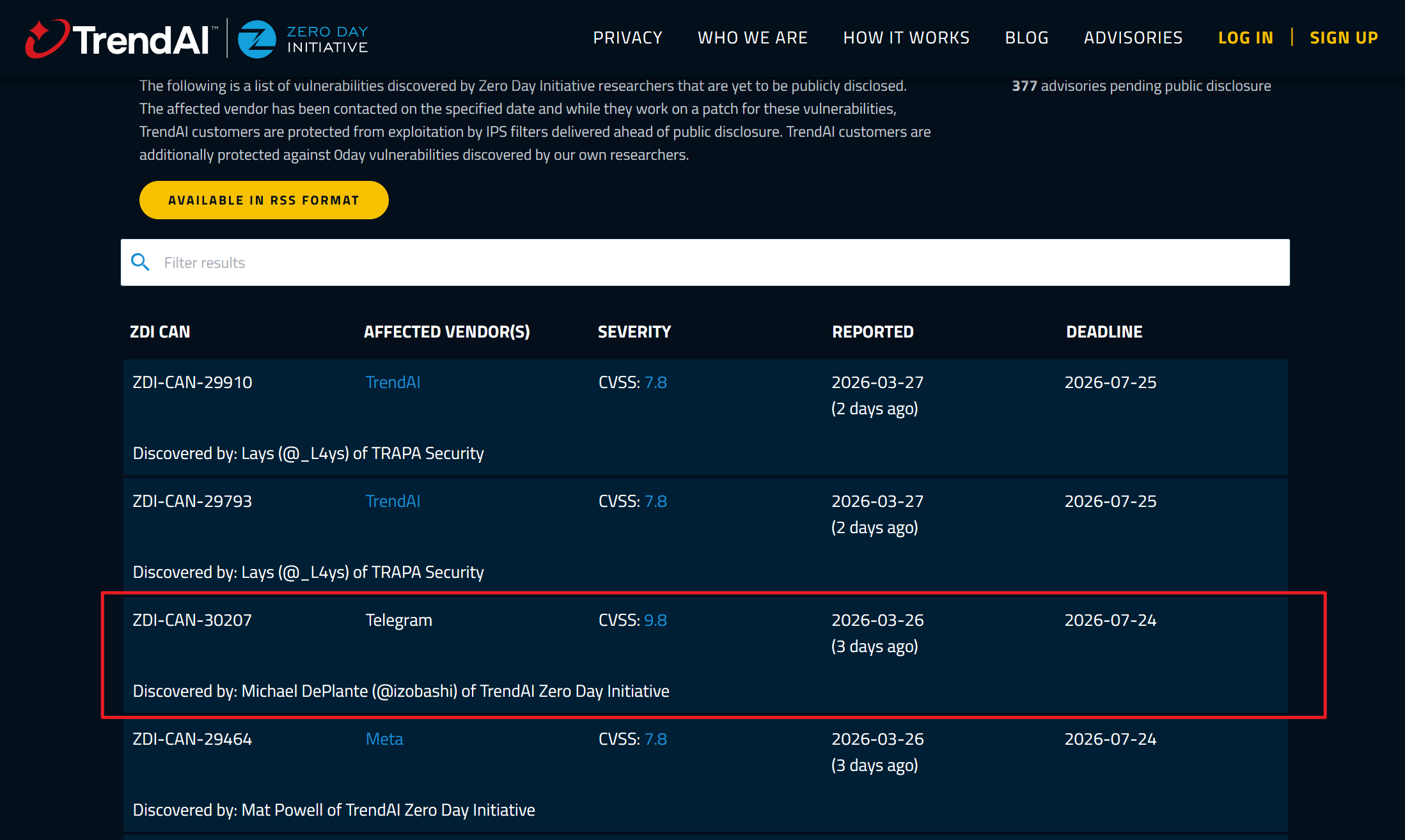

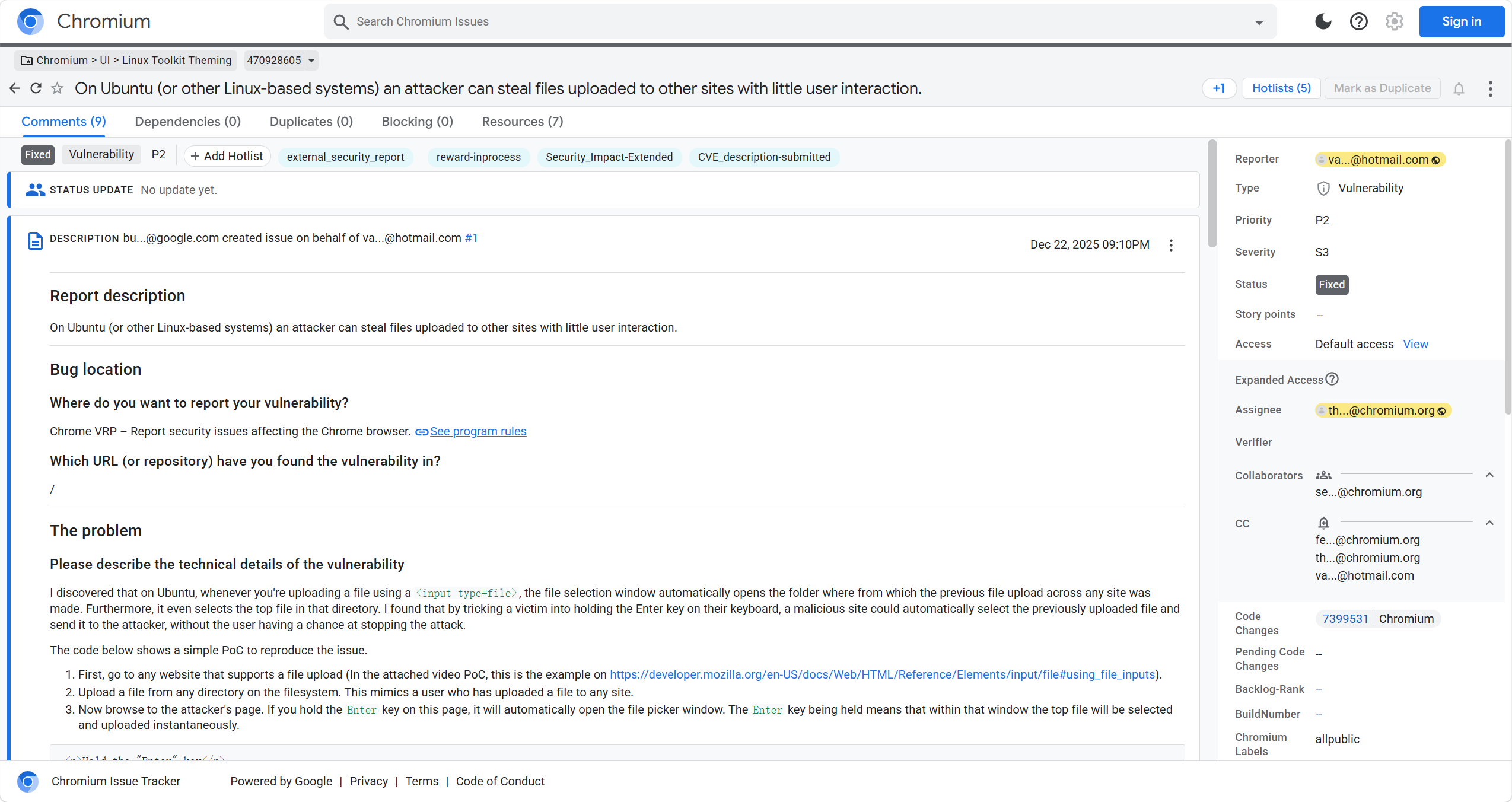

一个编号为CVE-2026-2322的Chrome浏览器漏洞被发现,它可以让一个精心设计的恶意网站,在你长按回车键的瞬间,悄无声息地窃取你之前在其他网站上上传过的文件。由于其利用了简单的键盘操作,该手法也被戏称为 “0.5点击”攻击。

https://issues.chromium.org/issues/470928605

⚙️ 攻击手法:一次简单的“按键模仿”

-

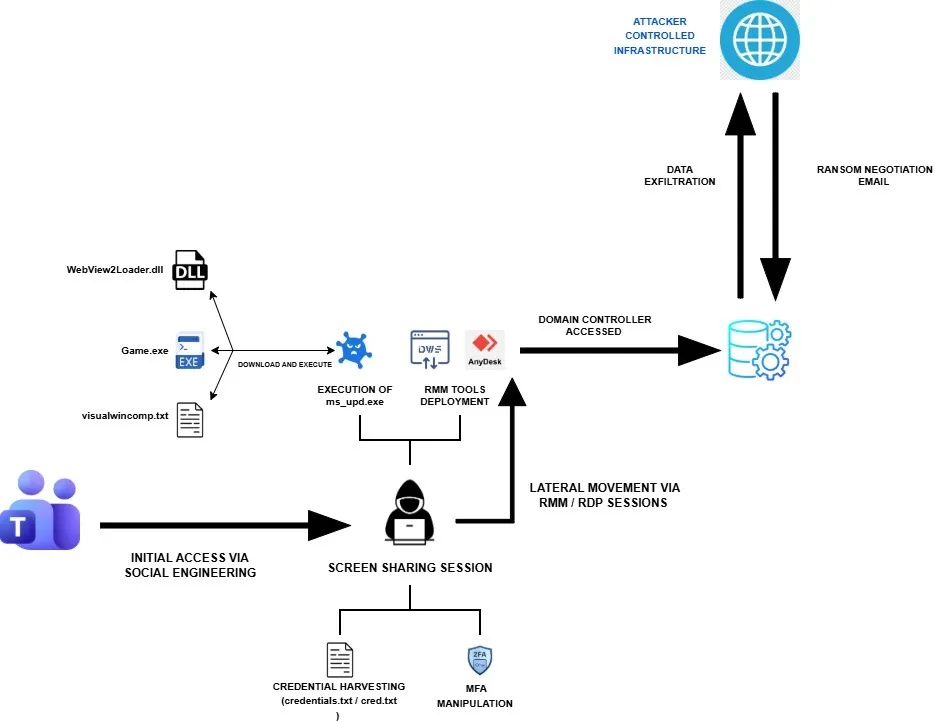

精心设计的陷阱:当你访问一个恶意网站时,该网站会通过JavaScript动态创建一个文件上传按钮( <input type="file">),并强制让这个按钮处于页面的激活状态。 -

完美的“替身”:同时,网站会伪造一个诱饵按钮,比如“点击参与抽奖”或“领取优惠券”,并利用页面布局或视觉欺骗,让你以为自己在点击这个假按钮。但实际上,你点击的却是那个隐藏的、真实的文件上传按钮。 -

关键的0.5秒:最关键的一步来了——文件上传按钮被点击后,会弹出一个系统文件选择窗口。此时,如果你正巧按着回车键(Enter键),浏览器会默认将这个回车操作理解成用户对“确认选择”按钮的“双击”,从而自动确认并上传文件,无需你进行任何额外的鼠标点击。

总结一下:你长按的回车键,被漏洞利用,直接“批准”了恶意网站上传文件的操作。

⚠️ 你的什么文件最危险?

该漏洞主要威胁的是你曾在浏览器中上传过的文件,这些文件的路径通常会被浏览器缓存。攻击者通过上述技巧,可以直接调取这些“历史记录”中的文件。具体来说,最危险的文件包括:

-

网站配置文件:如 .env、config.php等,它们可能包含数据库密码、API密钥等核心凭证,是黑客窃取的首选目标。 -

用户数据文件:如 .csv、.xlsx等数据导出文件,可能包含大量用户个人信息或业务数据。 -

脚本文件:如 .sh、.py等,一旦被篡改或分析,可能被用于后续的渗透攻击。 -

任何你在网页上提交过的文件:比如你上传到网盘、社交媒体、在线办公软件的图片、文档等,都有可能被恶意网站利用此漏洞尝试窃取。

🌍 谁最受影响?

该漏洞(CVE-2026-2322)主要影响了在Ubuntu或其他Linux发行版上运行的Chrome浏览器,但理论上其他操作系统也存在一定风险。鉴于Chrome的庞大用户群体,该漏洞的影响范围十分广泛。

🛡️ 如何修复?立即行动!

该漏洞已在Chrome 145.0.7632.45及更高版本中得到修复。

🔧 立即检查更新:

-

打开Chrome浏览器,点击右上角的“三个点”菜单。 -

选择“帮助” -> “关于Google Chrome”。 -

浏览器会自动检查更新,如有新版本,请立即重启浏览器完成更新。

💡 反思与建议

这个“低”风险的漏洞被谷歌开出了$1000美金的赏金,它提醒我们:即使是被评定为低风险的漏洞,也可能造成严重的数据泄露。 更值得注意的是,Red Hat等安全机构对此漏洞给出了“Moderate”(中等)的威胁评级,谷歌的Chromium安全团队也将其标记为“Medium”(中等)风险,这进一步印证了其潜在威胁不容小觑。

除了更新浏览器,你还应培养良好的上网习惯:

-

在点击任何链接前,都仔细检查其真实目的。 -

不要轻易在不可信的网站上按住回车键。 -

为你的操作系统和浏览器开启“自动更新”功能

© 版权声明

文章版权归作者所有,转载请标明出处。

THE END

暂无评论内容