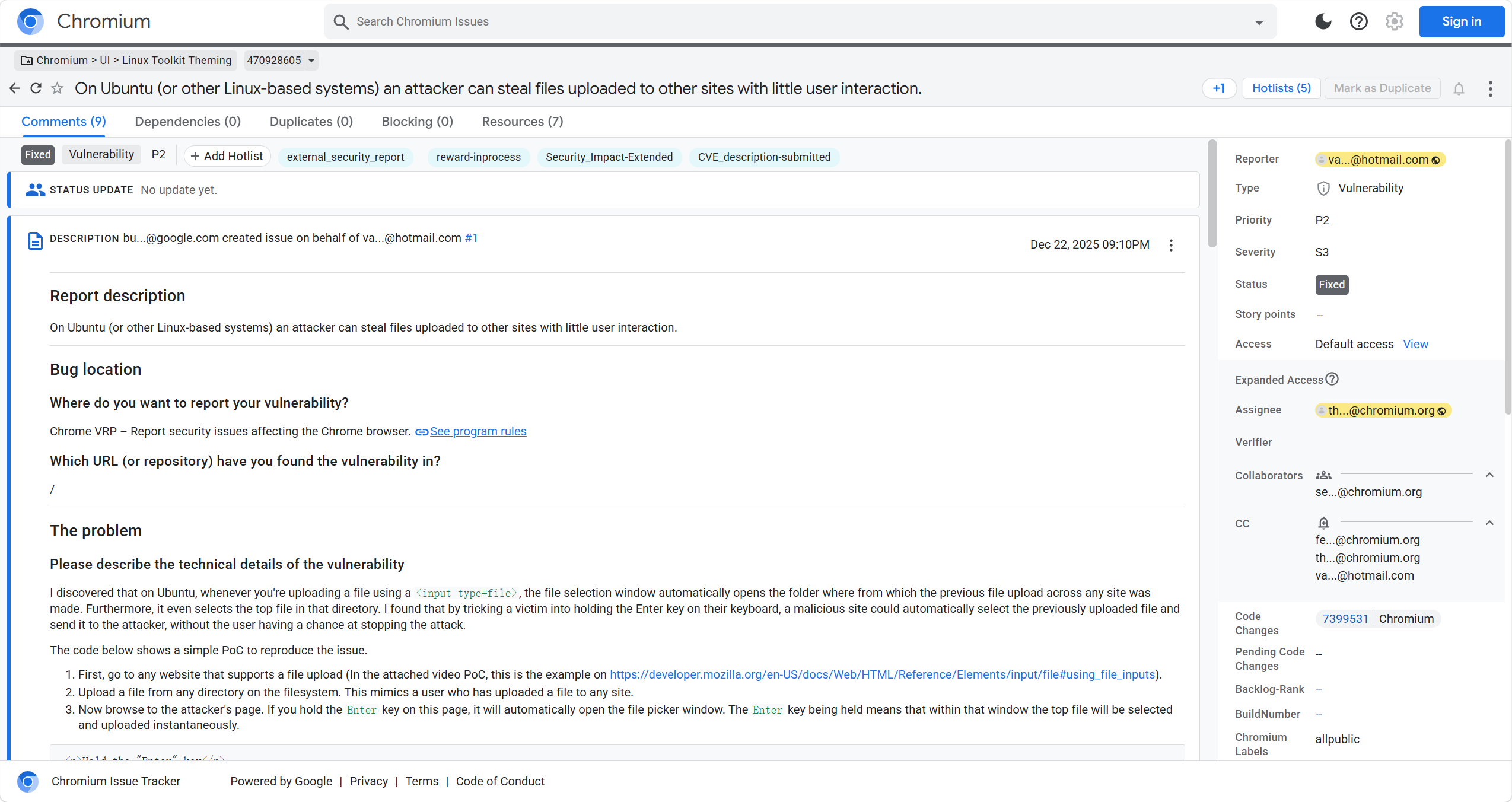

2026年4月1日,愚人节当天,Solana链上最大的去中心化永续合约交易所Drift Protocol遭受重创。短短12分钟内,协议内价值约2.85亿美元的代币(USDC、JLP、SOL、WBTC等)被一扫而空。这不是普通的智能合约漏洞利用,而是一场精心策划、历时半年、涉及面对面社交工程的复杂攻击。

Drift Protocol官方在X(原Twitter)上连发两条声明,明确表示“这不是愚人节玩笑”,并详细披露了调查初步结果。随后,中文加密社区KOL @giantcutie666 迅速发布长文,结合TRM Labs、BlockSec、CoinDesk等多方一手报告,将事件完整还原。本文参考这两条核心帖子(Drift官方声明及中文详解),为读者梳理事件全貌、攻击链条及行业警示。

半年布局:从“量化交易公司”到内部人

攻击并非突发,而是2025年秋季开始的“ structured intelligence operation”(结构化情报行动)。

-

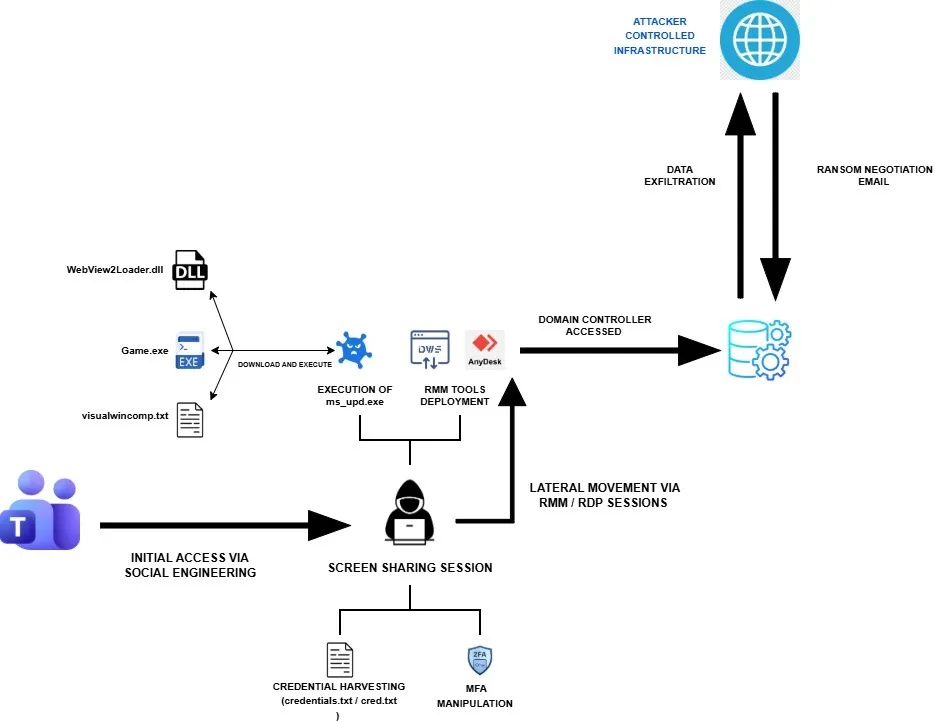

2025年10月,在迪拜Future Blockchain Summit上,一伙自称“量化交易公司”的人主动接触Drift核心贡献者。他们技术背景扎实、职业履历可查,对Drift协议机制了如指掌。 -

首次见面即建立Telegram群组,随后数月围绕交易策略、Ecosystem Vault集成展开实质性对话,并真实存入超过100万美元自有资金。 -

2025年12月至2026年3月,双方在多国行业会议上多次面对面会谈,关系已近半年。Drift官方原话:“这些不是陌生人,而是我们共事过、亲眼见过的人。”

这正是经典的社会工程学(Social Engineering):先建立信任,再植入后门。

代码仓库 + TestFlight + 可持久Nonce

2026年3月,攻击进入收网阶段:

-

攻击者向贡献者分享“代码仓库”和“钱包产品”链接。 -

一名贡献者克隆仓库(可能触发当时已知的VSCode/Cursor漏洞:打开仓库即可无声执行恶意代码)。 -

另一名贡献者下载了对方以“TestFlight测试版钱包”为名分发的iOS应用。

设备被控后,攻击者获取了两名多签持有人的权限,让他们在不知情下预先签署一批durable nonce交易(Solana合法功能:可提前签名、永不过期、无需立即执行)。

关键转折发生在3月27日:Drift安全委员会将多签迁移至新的2/5配置,并取消时间锁(Timelock)。时间锁本是重大治理操作的缓冲窗口,此刻被彻底关闭。

12分钟闪电清空:从管理权接管到资金外流

4月1日16:05 UTC,Drift保险基金进行了一次正常测试提款。仅一分钟后,攻击者提交预签名交易:

-

第一笔交易:创建并批准恶意管理权限转移提案; -

第二笔交易:立即执行,完成管理权接管。

得手后三连击:

-

将自制代币CarbonVote Token(CVT)列为合法抵押品(此前通过Tornado Cash提取ETH部署); -

把提款限额调至极高; -

用CVT的虚假高价“抵押”数亿美元。

随后31笔提款交易在约12分钟内连续上链。第一笔41.72M JLP(16:06:09),最后一笔2200枚wETH(16:06:19),清空主要金库仅用10秒。攻击完成后,Telegram聊天记录瞬间清零,恶意软件彻底自毁。

归因:朝鲜Lazarus集团(UNC4736 / AppleJeus / Citrine Sleet)

Drift联合Mandiant、SEALS 911等顶级安全团队调查后,以中高置信度指向同一团伙:

-

链上资金流与2024年10月Radiant Capital黑客事件高度吻合; -

操作手法(假身份、面对面渗透、多会议布局)与已知DPRK国家支持的黑客组织特征一致。

值得注意的是,现场露面的人员并非朝鲜国籍,而是第三方中介——这是Lazarus高阶行动的典型特征。该团伙此前还被指向Bybit等重大事件。

Drift的应对与后续

-

协议所有剩余功能已冻结,涉事钱包从多签移除; -

攻击者钱包已在各大交易所和桥运营商处标记; -

Mandiant全面取证,调查仍在进行; -

官方呼吁全生态提高警惕:检查团队访问权限、隔离多签设备、审计每台触碰多签的硬件。

社区反馈激烈。许多用户质疑多签持有者为何在同一设备上处理日常开发、下载应用和签署交易,呼吁尽快公布用户资金退款方案。Drift强调所有多签均为冷钱包,但安全 compartmentalization(隔离)不足仍是核心争议点。

行业启示

技术再强,人始终是最后一道防线

这场攻击堪称DeFi安全教科书:

-

智能合约可审计,但“人”是不可审计的; -

再多的审计、再冷的钱包,也挡不住半年耐心布局的社会工程; -

会议、Telegram、代码仓库、TestFlight……每一环都是常规业务流程,却成了致命入口。

对所有协议团队的建议(Drift官方也反复强调):

-

严格设备隔离:多签操作绝不用日常开发机; -

零信任原则:任何外部代码/应用必须在沙箱环境验证; -

定期审计访问权限,警惕“熟悉的面孔”; -

若怀疑被同一团伙盯上,立即联系@SEAL911。

加密世界永远在进化,而国家级对手的耐心远超想象。Drift事件再次证明:真正的安全,从来不是代码,而是人、流程与文化的综合防御。

参考链接:

-

Drift官方声明:https://x.com/DriftProtocol/status/2040611161121370409 -

中文详解(@giantcutie666):https://x.com/giantcutie666/status/2040960477166272819

暂无评论内容