php代码审计入坑实践

目录

场景 .................................................................................................................................................. 3

实验工具........................................................................................................................................... 3

实验环境........................................................................................................................................... 3

实验任务........................................................................................................................................... 3

任务一、安装 web 应用环境集成包 .............................................................................................. 3

操作目的:下载并安装 phpstudy。 ....................................................................... 3

操作步骤:............................................................................................................... 3

操作目的:测试 web 应用能否正常使用 .............................................................. 5

操作步骤:............................................................................................................... 5

任务二、安装代码审计编辑器 NotePad++ .................................................................................... 8

操作目的:安装并配置 NotePad++ ........................................................................ 8

操作步骤:............................................................................................................... 8

任务三、安装代码审计工具 seay 源代码审计系统 ...................................................................... 8

操作目的:安装 seay 源代码审计系统 .................................................................. 8

操作步骤:............................................................................................................... 8

任务四、安装 rips 源代码审计系统 ............................................................................................... 9

操作目的:安装 rips 源代码审计系统 ................................................................... 9

操作步骤:............................................................................................................... 9

任务五、审计 ZVulDrill 留言系统(基础) ....................................................................................... 10

方法一:正向审计(用户可控输入位置->危险函数) .............................................. 10

操作目的:获取用户可控的输入输出位置 ......................................................... 10

操作步骤:............................................................................................................. 10

操作目的:分析可疑代码寻找漏洞(后台登录功能万能密码绕过) ................... 10

操作步骤:............................................................................................................. 10

操作目的:根据分析结果验证漏洞是否存在 ..................................................... 12

操作步骤:............................................................................................................. 12

操作目的:分析可疑代码寻找漏洞(前台搜索功能 SQL 注入) .......................... 18

操作步骤:............................................................................................................. 18

操作目的:根据分析结果验证漏洞是否存在 ..................................................... 18

操作步骤:............................................................................................................. 18

操作目的:分析可疑代码寻找漏洞(前台搜索功能反射型 XSS 注入) ............... 20

操作步骤:............................................................................................................. 20

操作目的:根据分析结果验证漏洞是否存在 ..................................................... 21

操作步骤:............................................................................................................. 21

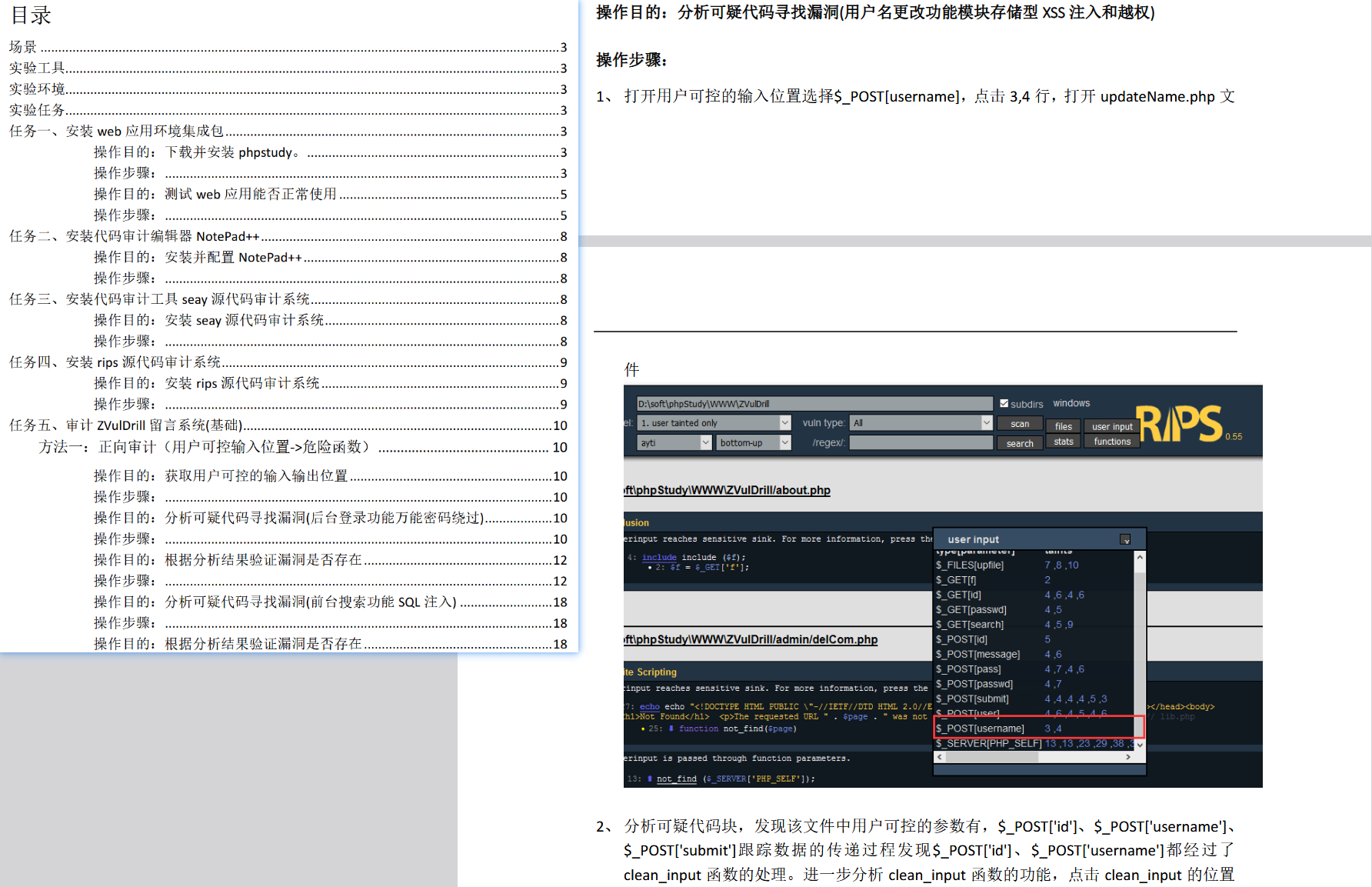

操作目的:分析可疑代码寻找漏洞(用户名更改功能模块存储型 XSS 注入和越

权) ........................................................................................................................... 21

操作步骤:............................................................................................................. 21

操作目的:根据分析结果验证漏洞是否存在 ..................................................... 24

操作步骤:............................................................................................................. 24

方法二:逆向审计(危险函数->用户可控输入位置) .............................................. 26

操作目的:分析可疑代码寻找漏洞(任意文件包含漏洞)................................... 26

操作步骤:............................................................................................................. 26

操作目的:根据分析结果验证漏洞是否存在 ..................................................... 27

操作步骤:............................................................................................................. 27

操作目的:分析可疑代码寻找漏洞(任意文件包上传)....................................... 29

操作步骤:............................................................................................................. 29

操作目的:根据分析结果验证漏洞是否存在 ..................................................... 30

操作步骤:............................................................................................................. 30

未完待续: ..................................................................................................................... 32资料下载

© 版权声明

文章版权归作者所有,转载请标明出处。

THE END

暂无评论内容